Novedades 2025 / Mundo laboral

Más allá de la ISO 27001: Cómo superar auditorías SOC 2

| 3 Minutos de lectura

| Publicación septiembre 15, 2025| Última actualización octubre 28, 2025

Para empresas en Chile con certificación ISO 27001, la auditoría SOC 2 se ha convertido en el siguiente gran desafío y en una llave para acceder a clientes corporativos. Si bien la ISO 27001 valida que posees un sistema de gestión de seguridad bien diseñado, el mercado B2B actual exige una prueba de eficacia operativa. Los grandes clientes necesitan un informe SOC 2 para verificar que tus controles de ciberseguridad no solo existen en papel, sino que funcionan consistentemente en la práctica, protegiendo sus datos sensibles día a día.

El principal obstáculo para superar esta auditoría no es la falta de políticas, sino el agotador proceso de recolección de evidencia: una maratón manual buscando logs, registros y certificados en hojas de cálculo y correos. Superar este reto es un requisito clave para el crecimiento, transformando el cumplimiento de una obligación en una ventaja competitiva tangible para desbloquear nuevas oportunidades de negocio.

Tu empresa juega en la primera división. Cumples con la Ley Marco de Ciberseguridad, tienes tu certificación ISO 27001 enmarcada en la pared y tus políticas de seguridad son más fuertes y organizadas. Has hecho la tarea, o por lo menos el "desde" está cubierto.

Pero entonces, estás en la última reunión para cerrar ese contrato que logrará ese despegue en tu empresa. Todo va perfecto hasta que el CISO (Chief Information Security Officer) del cliente te mira por sobre sus anteojos y te pregunta "¿Y su informe SOC 2, lo tienen?"

Bienvenido al siguiente nivel del mundo B2B. Para las industrias que manejan datos sensibles (es decir, casi todas hoy), la ISO 27001 es el ticket de entrada a “Fantasilandia”, pero el SOC 2 es el pase VIP para subir a las mejores montañas rusas. El mercado ya no solo quiere ver tus planos de seguridad; quiere una certificación de que tu fortaleza es suficientemente fuerte en la práctica, día tras día.

La realidad es que el mercado ha elevado sus estándares. Como destaca la consultora global PwC, un informe SOC 2 es muchas veces un requisito previo para hacer negocios con grandes clientes. Según señalan, no tenerlo puede convertirse en un obstáculo importante para el crecimiento, cerrando puertas antes de que siquiera tengas la oportunidad de tocar.

El auditor llama a tu puerta: Bienvenidos a la cacería de evidencia

Quienes han sobrevivido a una auditoría SOC 2 la describen no como un examen, sino como un reality show donde tu equipo de TI es el protagonista y el auditor es el juez estricto. No le bastan tus promesas; quiere los recibos. Prepárate para peticiones como:

- "Muéstrame el log de acceso a la base de datos de producción de los últimos 90 días. Todos los accesos".

- "Necesito la prueba irrefutable de que cada nuevo desarrollador hizo la capacitación de seguridad antes de recibir sus credenciales".

- "Entrégame la evidencia de las revisiones de acceso trimestrales y la prueba de que revocaron los permisos de ese ex-empleado en menos de 24 horas".

Responder a esto con un collage de capturas de pantalla, planillas de Excel y cadenas de correos es el camino directo al desastre. Es ineficiente, arriesgado y le grita al auditor: "No tenemos el control continuo".

La raíz del problema es que la recolección de evidencia es demasiado trabajo lento y con mucho detalle. Como bien explica Vanta, una de las plataformas líderes en el sector, los equipos pueden llegar a dedicar cientos de horas a una cacería manual de pruebas a través de hojas de cálculo, correos y capturas de pantalla.

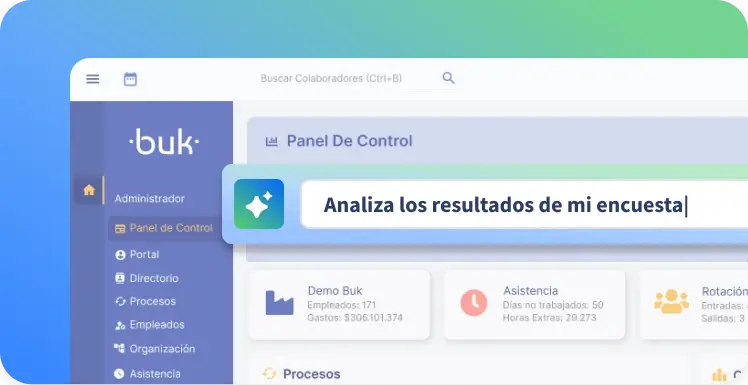

Buk: Tu motor de cumplimiento para dejar de sufrir en las auditorías

Este caos de evidencia manual es precisamente el problema que las funcionalidades que el complemento Security Compliance de Buk buscan resolver. Nuestra plataforma no es solo para la gestión de personas; es el sistema nervioso central que conecta tus políticas de seguridad con las operaciones diarias, generando evidencia de forma automática y silenciosa.

¿Conoces el complemento Security Compliance de Buk?

Con Security Compliance, tienes acceso directo a documentación validada, certificados y soporte experto para obtener todas las evidencias que necesitas a tiempo, especialmente si perteneces a una industria regulada. Te invitamos a conocer este complemento acá.

Preguntas Frecuentes

¿Cuál es la real diferencia entre ISO 27001 y SOC 2?

Piénsalo así: la ISO 27001 es como el plano arquitectónico de una caja fuerte de banco. Demuestra que tienes un diseño de seguridad inteligente y bien pensado. SOC 2 es el informe de un inspector independiente que intentó entrar a la caja fuerte durante 6 meses y certifica que las paredes son sólidas, los guardias no se duermen y las alarmas funcionan. Para un cliente que va a guardar sus ahorros (sus datos) contigo, ese informe del inspector vale oro.

¿Cómo "automatiza" Buk la evidencia?

Suena a magia. No es magia, es integración. Buk incorpora la recolección de evidencia en los flujos de trabajo que ya existen. Si un control exige que todos los líderes aprueben una nueva política, asignas esa tarea en Buk.

La plataforma registra quién, cuándo y cómo lo hizo, y guarda esa confirmación. Cuando el auditor pregunta, no buscas correos; filtras un reporte

No soy una fintech, ¿De verdad necesito SOC 2?

Si manejas datos de clientes y quieres venderle a empresas grandes, sí. La presión ya no es solo legal, es comercial. Las grandes empresas exigen SOC 2 a sus proveedores para no poner en riesgo su propia seguridad.

¿Esta herramienta reemplaza a mi equipo de Seguridad o TI?

¡Al contrario! Les brinda apoyo. En lugar de pasar semanas haciendo trabajo de detective (buscando logs y capturas de pantalla), tu equipo puede contar con el apoyo de expertos de Buk con esto podrán: Mejorar la estrategia de seguridad, analizar amenazas reales y pensar en el futuro. Buk es el motor que les da el empuje en el trabajo repetitivo para que ellos puedan generar una auditoria perfecta.

Periodista especialista en creación y redacción de contenido mediático, creador de contenido digital, análisis de d...

¡Déjanos tu comentario!